Zalecane konfiguracje zabezpieczeń i najlepsze praktyki BYOD i BYOM

- BenQ

- 2023-08-27

Istnieje kilka kluczowych różnic między „przynieś własne urządzenie” (BYOD) a „przynieś własne spotkanie” (BYOM) oraz sposobem stosowania tych dwóch podejść w miejscach pracy.

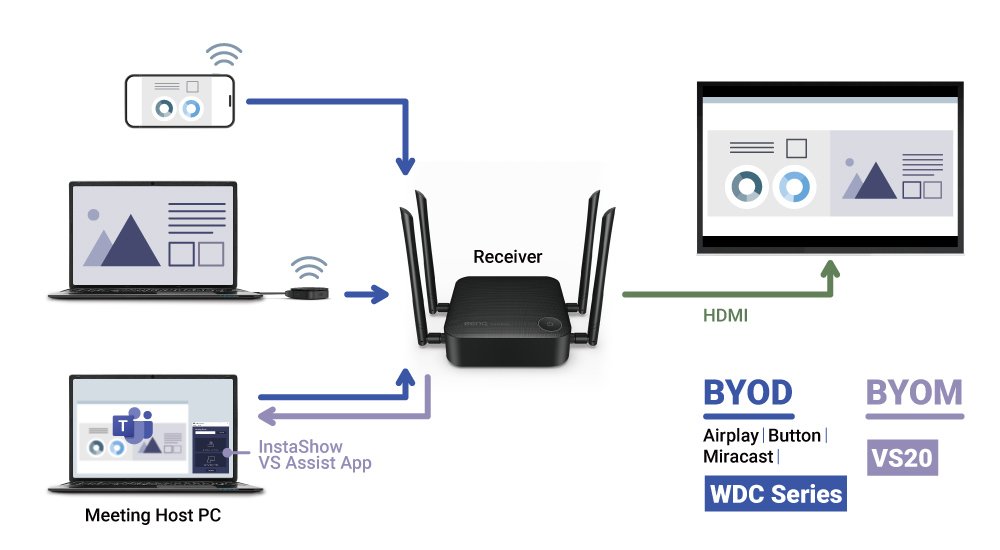

W przypadku BYOD odbiornik hosta koordynuje przesyłanie ekranu z różnych urządzeń, które mają bezpośredni odbiór z nadajnika (tj. przycisku BYOD lub bezprzewodowego systemu prezentacji). W przypadku rozwiązania BYOD urządzenia użytkownika komunikują się bezpośrednio z odbiornikiem hosta, który następnie dostarcza lustrzane odbicie danych prezentacji na duży wyświetlacz. Dane prezentacji można ograniczyć tylko do osób znajdujących się w pomieszczeniu i nie trzeba nawet łączyć się z Internetem, jeśli korzystasz z bezprzewodowego systemu prezentacji (WPS), takiego jak BenQ InstaShow WDC

W przypadku BYOM odbiornik hosta nie tylko pasywnie odbiera dane z nadajnika (TX), ale musi także umożliwiać urządzeniom BYOM, takim jak laptopy, dostęp do nich, aby mogły one zbierać wszystkie transmisje danych podłączone do odbiornika hosta, w tym all-in -jedno urządzenie do wideokonferencji i wyświetlacz.

Oznacza to, że podczas gdy w trybie BYOD urządzenia komunikują się z odbiornikiem hosta, który wyświetla je na jednym dużym ekranie, w trybie BYOM odbiornik hosta umożliwia urządzeniom tworzenie kopii lustrzanej lub przesyłanie nie tylko na duży ekran, ale wymaga większych uprawnień w zakresie bezpieczeństwa danych i kontroli nad kto może uzyskać dostęp do odbiornika hosta, co stwarza większe ryzyko bezpieczeństwa.

Podczas spotkania hybrydowego, poprzez dostęp do danych w odbiorniku hosta, laptopie BYOM (n.p. Gospodarz spotkania) może zsynchronizować transmisję spotkania w pokoju na ekran lokalny ze zdalnymi uczestnikami. Jeśli jednak dowolny laptop może swobodnie uzyskać dostęp do danych w odbiorniku hosta, kontrola poufnych danych dotyczących spotkań staje się wyzwaniem. Aby zapewnić skuteczną kontrolę wrażliwych informacji, można wdrożyć mechanizm bezpieczeństwa pomiędzy odbiornikiem hosta a laptopami.

Dlatego też, aby zapewnić bezpieczeństwo danych w konfiguracjach BYOM, kontrola dostępu staje się najważniejsza. Realizowanie WPA2-Enterprise ma kluczowe znaczenie dla zapobiegania nieautoryzowanemu dostępowi do odbiornika hosta.

Porównanie topologii BYOD i BYOM.

Aby zapewnić bezpieczeństwo danych, istnieją trzy warstwy zaleceń dotyczących konfiguracji zabezpieczeń BYOM:

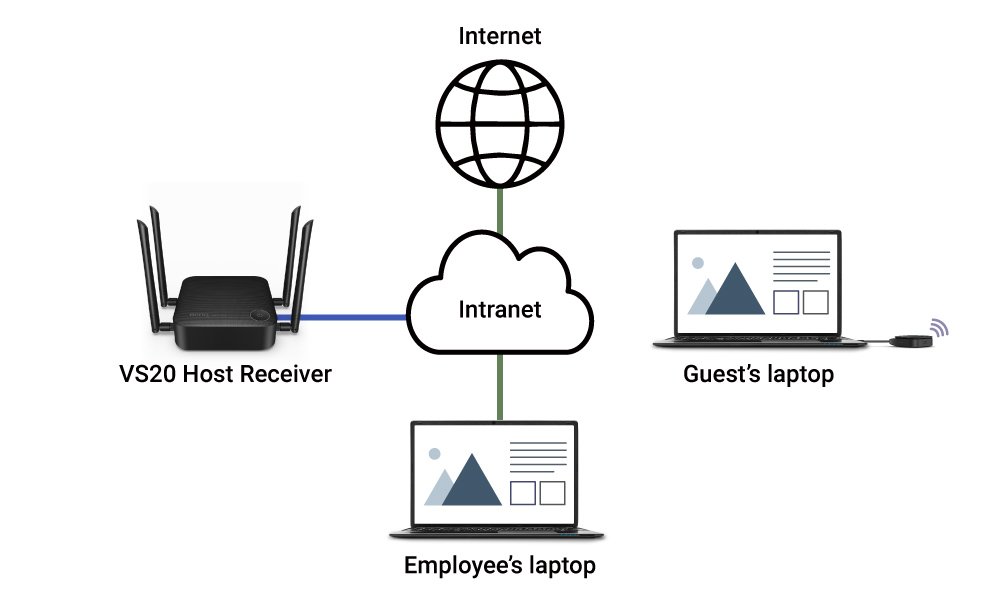

Połączenie pośrednie to pierwsza warstwa bezpieczeństwa dla BYOM. Firmy dążące do optymalnego bezpieczeństwa i ochrony mogą zdecydować się na połączenie pośrednie.

W tej konfiguracji, jak pokazano na diagramie, ustanawiane jest połączenie pośrednie, w którym odbiornik hosta i laptopy pracowników są połączone z intranetem, a nie poprzez bezpośrednie połączenie z Internetem. Intranet może zapewniać zaporę ogniową i serwer Active Directory (AD) w celu zapewnienia bezpieczeństwa i ochrony przed nieautoryzowanym podglądaniem lub włamaniami.

BYOM Pośrednie połączenie z hostem InstaShow VS20

Druga warstwa ochronna BYOM umożliwia WPA2-Enterprise z konfiguracją identyfikatorów SSID gości. Dzięki temu możesz mieć osobny identyfikator SSID dla pracowników i dedykowany identyfikator SSID dla gości, z różnymi uprawnieniami dostępu, aby zapobiec nieautoryzowanemu dostępowi do danych i ich udostępnianiu.

Trzecia warstwa to użycie kodu PIN. Użytkownicy BYOM muszą wprowadzić kod PIN, aby uzyskać dostęp do odbiornika hosta. Kod PIN jest przekazywany wyłącznie osobom znajdującym się w sali konferencyjnej, dzięki czemu dane prezentacji będą ograniczone wyłącznie do osób znajdujących się w sali konferencyjnej. Jeśli lokalnie dołączają do Ciebie goście, po prostu połącz ich za pomocą przycisku WPS, dzięki czemu nie będziesz musiał nawet łączyć się z Internetem, aby wyświetlić kopię lustrzaną na dużym ekranie. Dodano funkcję kodu PIN InstaShow VS20 w listopadzie 2023 r.

W przypadku laptopów gości zalecane jest uproszczone podejście. Zapewnij gościom przycisk BYOD lub WPS do przesyłania treści, eliminując potrzebę połączenia sieciowego. Dodatkowo skonfigurowanie identyfikatora SSID gościa zapewnia dodatkową warstwę ochrony.

W przypadku BYOD użytkownicy przesyłają w jedną stronę do odbiornika hosta, który następnie wyświetla zawartość na dużym ekranie. Jednak pomiędzy urządzeniami użytkowników nie ma „przesłuchu”, a użytkownicy nie mają dostępu do zasobów odbiornika hosta. Podobnie jak seria BenQ InstaShow WDC, która oferuje dedykowany przycisk BYOD lub WPS, który jest bezpłatny z Internetu, dzięki czemu dane prezentacji mogą być ograniczone tylko do osób znajdujących się w pomieszczeniu. Ta możliwość zapewnia wystarczające bezpieczeństwo w sytuacjach BYOD.

W przypadku BYOM komunikacja jest dwukierunkowa i przynajmniej laptop będący gospodarzem spotkania może uzyskać dostęp do odbiornika hosta i innych urządzeń biorących udział w spotkaniu. Dlatego też muszą istnieć trzy warstwy zabezpieczeń opisane powyżej. Zdecydowanie zalecamy wdrożenie trzech opisanych przez nas trzech warstw, z których wszystkie są obsługiwane i udostępniane przez InstaShow VS25 dla najlepszego możliwego bezpieczeństwa organizacyjnego, poufności i spokoju ducha.

Chcesz dowiedzieć się więcej o tym, jak BenQ InstaShow VS20 umożliwia bezpieczne BYOM?

Rekomendowane artykuły

-

Tendencje i wiedza

BYOM „przynieś własne spotkanie” i najskuteczniejsze rozwiązania do konferencji bezprzewodowych

System BenQ InstaShow® VS20 zapewnia klasy korporacyjnej wideokonferencje, udostępnianie ekranu i hosting dla wielu uczestników BYOM, promując udaną pracę hybrydową.

2023.06.11 -

Tendencje i wiedza

Jak wybrać odpowiedni bezprzewodowy system prezentacji do spotkań hybrydowych

Bezprzewodowy system konferencyjny odpowiedni dla ery spotkań hybrydowych to taki, który jest w stanie skutecznie przesyłać obraz, dźwięk i multimedia. Ale jak wybrać odpowiedni bezprzewodowy system prezentacji na spotkania hybrydowe?

2023.07.23 -

Tendencje i wiedza

Jak rozpocząć spotkanie hybrydowe za pomocą BenQ InstaShow® VS20

BenQ InstaShow® VS20 integruje możliwości bezproblemowych wideokonferencji z bezprzewodowym systemem prezentacji (WPS). W tym artykule pokazano, jak wykorzystać VS20 do spotkań hybrydowych w trzech krokach…

2023.06.27